AuthorLi_in

Blog Favoris

https://hfz1337.github.io/ https://red0xff.github.io/ https://github.com/nobodyisnobody

Génération de mots de passe

Génération de wordlists pour cracker des mots de passe

Bruteforce Authentification

Bruteforce everything

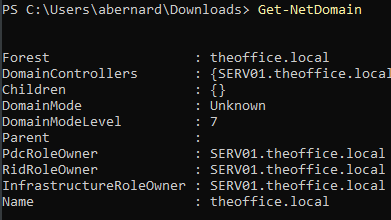

REDTEAM – Exploiter l’AD

Exploitation d’Active Directory pour la Redteam.

runas.exe

runas.exe est un utilitaire Windows qui permet d’exécuter des programmes en tant qu’un autre utilisateur.

NetBIOS

NetBIOS est l’abréviation de Network Basic Input Output System (système d’entrée/sortie de base du réseau)

PowerView – Cheatsheet

Commandes PowerView utiles

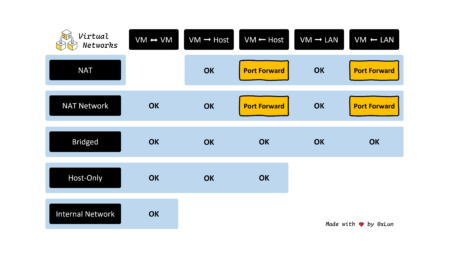

REDTEAM – Pivotement

La plupart des techniques de mouvement latéral nécessitent que des ports spécifiques soient disponibles depuis la machine de l’attaquant. Mais en réalité, les administrateurs peuvent bloquer certains de ces ports pour des raisons de sécurité ou avoir mis en place une segmentation réseau, vous empêchant ainsi d’atteindre les ports SMB, RDP, WinRM ou RPC.