🔐 AD Reconstruction Phase 0 — Immédiat (0–2h) · Confinement initial # Action Domaine Criticité 0.1 Désactiver ou restreindre tous les accès VPN entrants Réseau 🔴 Critique 0.2 Bloquer tout le trafic entrant et sortant non essentiel (règles firewall d’urgence) Réseau 🔴 Critique 0.3 Activer le geo-fencing sur le firewall (restreindre aux pays autorisés) Réseau

CategoryBlue Team

You have lost a critical file : Roll back time with ShadowExplorer

🤖 TL;DR If you save over a file by accident on Windows, and you had System Protection or backups enabled, VSS probably created a shadow copy — a hidden snapshot of your file from earlier. ShadowExplorer gives you an easy, GUI-based way to browse and export those previous versions. No time machine needed 🤗! The

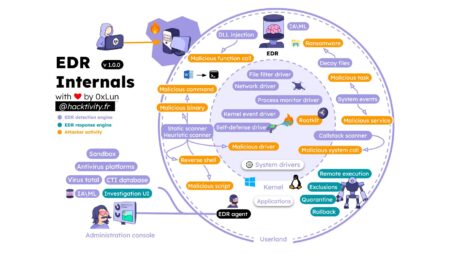

EDR internals

Understand how an EDR is built with this wonderful illustration

Install Volatility Everywhere ( Docker & Standalone)

Standalone, Dockerfile and docker-compose to run volatility 2 in a docker container for easy forensic analysis

How to choose your EDR solution ?

Learn how to select the right Endpoint Detection and Response (EDR) to enhance your organization’s security posture.

🤖 Volatility 3 – Windows | Cheatsheet (FR)

Une liste de modules et de commandes pour analyser les dumps mémoire Windows avec Volatility 3.

4 manières pour éviter l’interception de données par une personne mal intentionnée

Si l’échange des données est nécessaire, il est possible d’utiliser un protocole chiffré. Cependant, si ce protocole n’est supporté, il est possible d’isoler en sous environnements qui contiennent des systèmes avec des niveaux de confiance identiques (on peut les voir comme « un seul système »)