es fichiers Prefetch de Windows stockent des informations sur les applications fréquemment utilisées (DLL chargées, chemins des fichiers accédés, etc..). Ces fichiers permettent d’accélérer le démarrage des applications en préchargeant certaines données.

AuthorLi_in

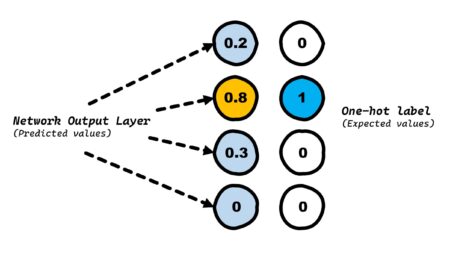

Encodage one-hot

L’encodage one-hot consiste à représenter des catégories par des vecteurs binaires

Appvlp.exe

Appvlp.exe (Software Protection Platform Service) fait partie de la solution Microsoft Office 365.

Démocratie 2.0

A l’ère où la technologie bouscule profondément les fondements de nos sociétés, il devient de plus en plus évident que certains systèmes, qui semblaient autrefois indéfectibles, peinent à suivre le rythme du progrès. La démocratie 2.0 incarne une vision progressiste pour l’avenir de la gouvernance, une mise à jour indispensable du modèle démocratique actuel. Elle

IA & Machine Learning – Illustrations

Illustrations liées à l’IA et au Machine Learning

🎤 KERNEL PANIC

Hey, you ! Did you know that the world is an old computer, running an outdated version of Earth 64. Plenty of folders are sharing what’s left of the disk space, separated like countries and seas. In these folders, i spot many files, programs and links. Some can be executed, modified or deleted. I can

sppsvc.exe

sppsvc.exe (Software Protection Platform Service) est un service responsable de la gestion de l’activation produit et de la vérification de la légitimité de la copie de Windows

4 manières pour éviter l’interception de données par une personne mal intentionnée

Si l’échange des données est nécessaire, il est possible d’utiliser un protocole chiffré. Cependant, si ce protocole n’est supporté, il est possible d’isoler en sous environnements qui contiennent des systèmes avec des niveaux de confiance identiques (on peut les voir comme « un seul système »)